在數字化浪潮席卷全球的今天,網絡與信息安全已成為各行各業數字化轉型的基石。作為這一領域的核心,安全軟件開發的規范與標準直接決定了最終產品的可信度與防護能力。不同行業因其業務屬性、數據敏感度及監管環境的不同,對安全軟件開發的要求也呈現出顯著差異。本文旨在系統梳理并對比金融、醫療、工業互聯網及通用互聯網等關鍵行業的安全軟件開發標準,為開發者與決策者提供清晰的指引。

一、核心標準體系概覽

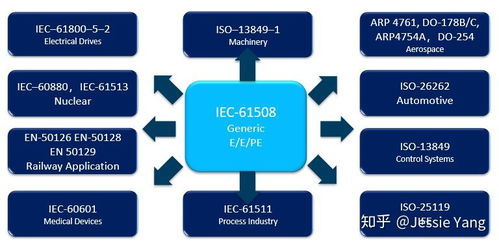

安全軟件開發并非孤立存在,它通常嵌入在更廣泛的安全管理體系與工程實踐中。國際通用的基礎框架如ISO/IEC 27001(信息安全管理體系)和ISO/IEC 15408(通用評估準則,CC)為各行業提供了基本原則。但在具體實施上,各行業衍生出了更具針對性的標準。

- 金融行業:以監管合規與風險控制為核心

- 核心標準:金融行業的標桿是支付卡行業數據安全標準(PCI DSS)。它雖非國家法律,但已成為全球處理銀行卡信息企業的強制合規要求。其對軟件開發的要求體現在嚴格控制對持卡人數據的訪問、存儲與傳輸,并要求在軟件開發生命周期(SDLC)中嵌入安全設計。

- 特點:高度強調數據加密、訪問控制與審計追蹤。開發流程需嚴格遵循“最小權限”原則,并定期進行漏洞掃描與滲透測試。中國的《金融行業網絡安全等級保護基本要求》等法規也提出了類似的高標準。

- 醫療行業:以患者隱私與生命安全為首要考量

- 核心標準:在美國,《健康保險攜帶和責任法案》(HIPAA) 是基石,其安全規則對保護電子受保護健康信息(ePHI)的軟件提出了嚴格要求。IEC 62304(醫療器械軟件生命周期過程) 是國際公認的針對醫療設備軟件的安全與質量管理標準。

- 特點:極度重視數據保密性(患者隱私)與軟件可靠性。IEC 62304根據軟件可能造成的傷害風險等級(A/B/C級),規定了從需求分析、設計、實現到測試、維護的嚴格流程。安全開發必須包含詳盡的風險管理文檔。

- 工業互聯網與關鍵基礎設施:以系統韌性與物理安全為重

- 核心標準:IEC 62443系列標準 是工業自動化和控制系統(IACS)網絡安全的權威框架。它明確提出了針對“產品供應商”的安全開發生命周期要求(如IEC 62443-4-1),以及對“組件”的安全技術要求(如IEC 62443-4-2)。

- 特點:強調深度防御、安全分區和異常檢測。由于工業系統生命周期長且與物理世界直接交互,標準要求軟件具備高可靠性、確定性響應,并能抵御高級持續性威脅(APT)。安全更新機制需考慮對連續運行的影響。

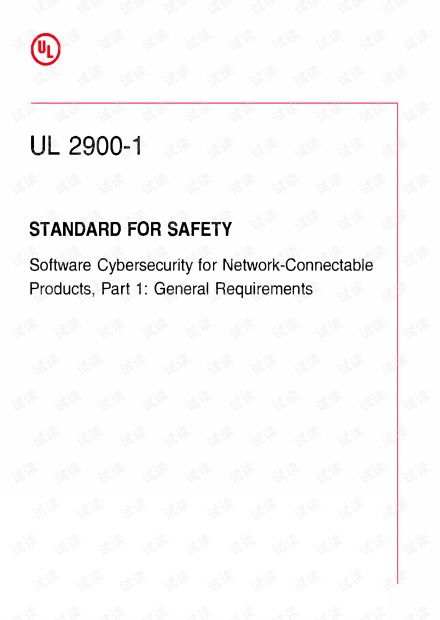

- 通用互聯網與云服務:以敏捷安全與規模化防護為焦點

- 核心標準:雖然監管相對分散,但最佳實踐框架影響深遠。OWASP(開放Web應用安全項目) 提供的“十大安全風險”清單及其安全軟件開發指南(如ASVS)是事實上的行業基準。云安全聯盟(CSA)的STAR認證也對云服務提供商的安全開發實踐提出了要求。

- 特點:強調將安全無縫集成到DevOps流程中,即DevSecOps。重點關注Web應用、API和移動應用的安全,推崇自動化安全測試(SAST/DAST/SCA)、威脅建模和快速漏洞修復。對數據安全的要求常圍繞用戶隱私法規(如GDPR)展開。

二、多維對比與趨勢分析

| 對比維度 | 金融行業 (如PCI DSS) | 醫療行業 (如IEC 62304) | 工業互聯網 (如IEC 62443) | 通用互聯網 (如OWASP/DevSecOps) |

|--------------------|-----------------------------------|--------------------------------------|-----------------------------------|------------------------------------|

| 核心驅動力 | 強監管合規、金融風險 | 法律法規(患者隱私)、生命安全 | 系統韌性、物理安全、國家安全 | 市場信任、用戶隱私、業務連續性 |

| 關注焦點 | 支付數據、交易完整性、防欺詐 | 患者數據隱私、軟件可靠性、風險管理 | 過程可用性、實時性、防御縱深 | 應用層漏洞、數據泄露、服務可用性 |

| 開發流程側重 | 嚴格的訪問控制與審計 | 基于風險等級的全生命周期文檔化流程 | 安全設計原則、供應鏈安全 | 敏捷集成、自動化安全測試與修復 |

| 典型技術要求 | 端到端加密、令牌化、日志審計 | 安全功能完備性、可追溯性、失效安全 | 安全分區、通信加密、異常行為監控 | 輸入驗證、身份認證、依賴庫安全管理 |

| 合規證明方式 | 第三方審計(QSA) | 符合性聲明、技術文檔、監管機構審核 | 安全評估、認證 | 自我評估、第三方滲透測試、認證標志 |

發展趨勢與融合:

- “左移”與持續安全:所有行業都在將安全活動更早地融入開發流程(“左移”),并追求持續監控與改進。金融和醫療行業正借鑒DevSecOps的自動化理念,以提升效率。

- 供應鏈安全成為共同課題:無論是Log4j事件的影響,還是對開源組件、第三方SDK的依賴,各行業標準都在加強對軟件供應鏈的安全要求。

- 法規趨同與交叉影響:如歐盟的《網絡韌性法案》(CRA)和NIST網絡安全框架(CSF)等,正試圖為不同行業的軟件產品建立統一的基線安全要求,促使標準間相互借鑒與融合。

三、對網絡與信息安全軟件開發者的啟示

對于從事網絡與信息安全軟件開發的團隊而言,理解并適應多重要求是必備能力:

- 產品定位決定標準優先級:開發面向金融客戶的加密工具,需深度對標PCI DSS;若開發用于工控環境的防火墻,則IEC 62443是核心指南。

- 構建彈性開發體系:應建立以安全開發生命周期(SDL/DevSecOps) 為核心,并能靈活融入特定行業附加要求的流程框架。基礎的安全編碼實踐、威脅建模、自動化測試是通用基石。

- 重視文檔與證據:在強監管行業,可審計的文檔(安全需求、設計決策、測試報告)與代碼本身同等重要。

- 擁抱融合與創新:關注各領域標準的最新動態,將通用最佳實踐(如OWASP TOP 10)與行業特殊要求有機結合,并積極探索AI輔助安全編碼、云原生安全等新興領域。

網絡與信息安全軟件開發已進入一個“標準驅動、行業分化、持續融合”的新階段。成功的開發者不僅是技術專家,也應是標準與合規的敏銳解讀者,能夠為特定領域鍛造出既安全可靠又符合市場規則的數字化盾牌。